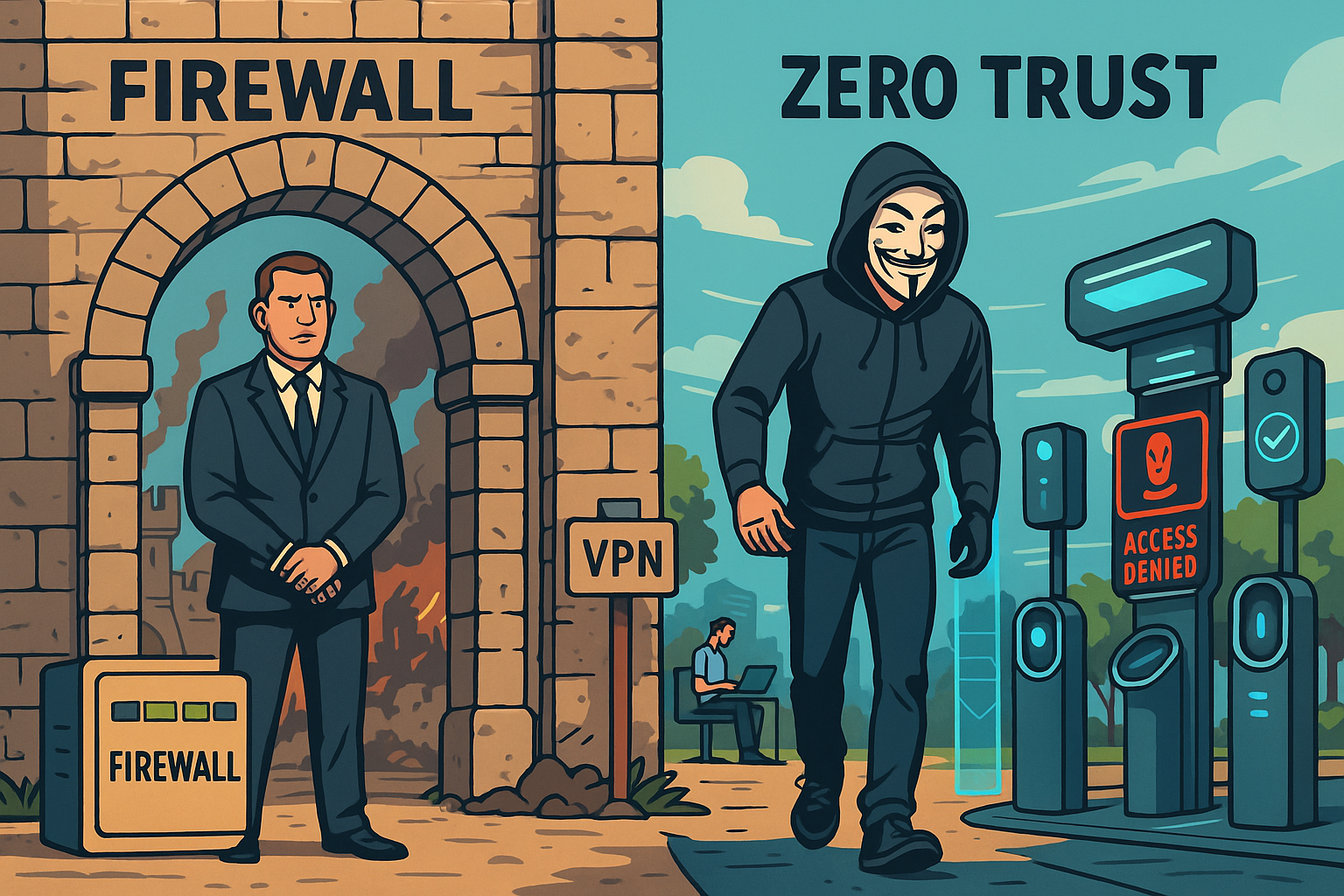

Zero Trust vs. Perimeter: Warum „Mauern bauen“ nicht mehr reicht

Früher war IT-Sicherheit einfach: Man baute eine dicke Mauer (aka Firewall) um das Netzwerk, stellte ein paar Wachhunde davor (IDS/IPS) und jeder, der drinnen war, galt als vertrauenswürdig. Klingt fast nach einem Ritterfilm, nur dass Angreifer heute weder Pferde noch Katapulte brauchen, sondern Phishing-Mails und gestohlene Zugangsdaten. Heute reden wir von Zero Trust. Klingt radikal, … Weiterlesen